Von Ralf Keuper

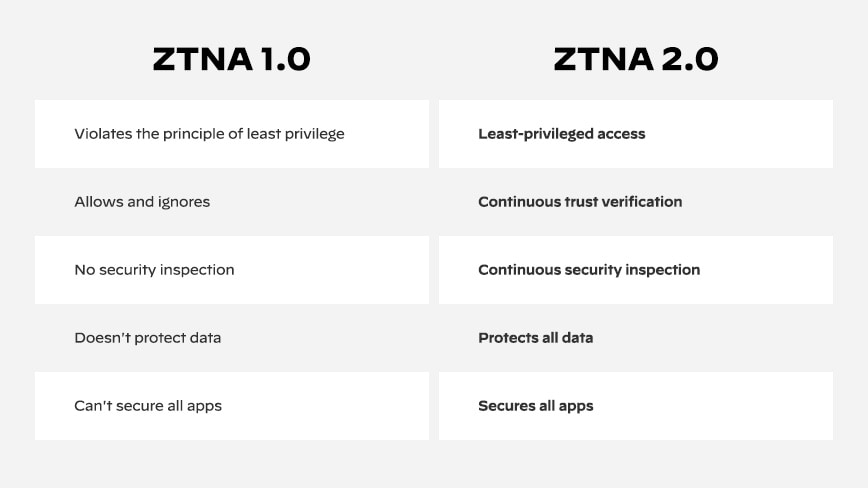

Bestehende Zero-Trust Network Access (ZTNA)-Ansätze weisen nach Ansicht von Palo Alto Networks immer größere Lücken auf, so dass Bedrohungsvektoren ungeschützt und Unternehmen gefährdet sind. Die Verfolgung von ZTNA 1.0-Frameworks führe außerdem zu einer Ausbreitung von Anwendungen, komplexeren Technologie-Stacks und ungeschützten SaaS-Anwendungen – drei Dinge, die CISOs unbedingt vermeiden wollen[1]Demystifying zero-trust network access 2.0.

Aus diesem Grund hat Palo Alto Anfang des Jahres ZTNA 2.0 auf den Markt gebracht[2]What is Zero Trust Network Access (ZTNA) 2.0. Palo Alto Networks fordert die Cybersicherheitsbranche auf, ZTNA 2.0 zu übernehmen[3]Palo Alto Networks fordert die Cybersecurity-Branche auf, ZTNA 2.0 Zero Trust with Zero Exceptions zu übernehmen,

Das Unternemen weist darauf hin, dass bestehende ZTNA-Ansätze Verbindungen über einen Cloud Access Security Broker (…

References